Vụ hack 280 triệu USD: Drift bị “cài cắm” suốt 6 tháng, dấu vết dẫn tới hacker Triều Tiên. Ảnh: Blockworks

Vụ hack 280 triệu USD: Drift bị “cài cắm” suốt 6 tháng, dấu vết dẫn tới hacker Triều Tiên. Ảnh: Blockworks

Vỏ bọc quỹ giao dịch và quá trình xâm nhập nửa năm

Vụ tấn công khiến sàn Perp DEX Drift Protocol hàng đầu trên Solana mất khoảng 280 triệu USD đầu tháng 4 dần lộ rõ bản chất.

https://t.co/qYBMCup9i6

— Drift (@DriftProtocol) April 5, 2026

Trong báo cáo điều tra chi tiết công bố vào cuối tuần qua, Drift cho biết vụ việc nhiều khả năng là một chiến dịch tình báo, được dàn dựng trong khoảng 6 tháng và có liên hệ với các nhóm hacker hoạt động dưới sự bảo trợ của Triều Tiên.

Điểm khởi đầu của chiến dịch có thể truy ngược về mùa thu năm 2025, thời điểm có một nhóm người tự nhận là đại diện của một công ty giao dịch định lượng tiếp cận các contributor của dự án tại một hội nghị tiền mã hóa lớn.

Nhóm này bày tỏ mong muốn tích hợp chiến lược giao dịch lên Drift Protocol và lập một nhóm Telegram để trao đổi. Trong nhiều tháng tiếp theo, họ tiếp tục gặp gỡ trực tiếp các thành viên của dự án tại nhiều sự kiện blockchain ở các quốc gia khác nhau, tạo dựng quan hệ như một đối tác tiềm năng.

Từ tháng 12/2025 đến tháng 01/2026, nhóm này chính thức triển khai một Ecosystem Vault trên giao thức. Họ hoàn tất hồ sơ chiến lược, tham gia nhiều buổi làm việc với contributor của Drift và thậm chí nạp hơn 1 triệu USD vốn thật vào hệ thống.

Chỉ sau khi vụ hack xảy ra vào ngày 01/04/2026, quá trình phân tích pháp y trên thiết bị và lịch sử liên lạc mới cho thấy mối quan hệ này nhiều khả năng chính là đầu mối xâm nhập ban đầu. Drift cho biết các cuộc trò chuyện Telegram cùng phần mềm độc hại liên quan đã bị xóa gần như ngay lập tức ngay khi cuộc tấn công được kích hoạt.

Các nhà điều tra xác định 2 kịch bản xâm nhập có thể xảy ra:

-

Kịch bản thứ nhất: Một contributor của Drift có thể đã bị nhiễm mã độc sau khi clone một repository do nhóm này cung cấp với lý do triển khai giao diện frontend cho vault của họ. Drift cho biết trong giai đoạn cuối năm 2025 đến đầu năm 2026, giới nghiên cứu bảo mật đã cảnh báo về một lỗ hổng nghiêm trọng trong các công cụ lập trình như VS Code và Cursor, chỉ cần mở một file hoặc repository trong trình soạn thảo cũng có thể kích hoạt thực thi mã độc mà không cần bất kỳ cảnh báo nào.

-

Kịch bản thứ hai liên quan đến việc một contributor được thuyết phục cài đặt bản beta của một ứng dụng ví tiền mã hoá thông qua nền tảng TestFlight của Apple, được giới thiệu là sản phẩm wallet của nhóm.

Bẫy chữ ký và vụ rút tiền chỉ trong 12 phút

Điều đáng chú ý là cuộc tấn công không bắt nguồn từ lỗ hổng smart contract, vốn là nguyên nhân phổ biến của nhiều vụ hack DeFi trước đây.

Theo Drift, hacker đã tận dụng một cơ chế hợp pháp của Solana gọi là durable nonce, cho phép các giao dịch được ký trước và thực thi sau. Bằng kỹ thuật social engineering hoặc ngụy trang giao dịch, kẻ tấn công đã thuyết phục các thành viên multisig ký trước các phê duyệt quản trị.

Khi đã thu thập đủ chữ ký cần thiết, hacker kích hoạt các giao dịch đã được ký sẵn để chiếm quyền quản trị Security Council của giao thức, qua đó rút tài sản khỏi hệ thống chỉ trong vài phút.

Các phân tích on-chain cho thấy 3 vault quan trọng của Drift đã bị rút sạch, bao gồm khoảng 41,7 triệu token JLP trị giá khoảng 155 triệu USD cùng hàng chục triệu USDC và nhiều tài sản khác.

Dù chiến dịch xâm nhập được chuẩn bị trong nhiều tháng, giai đoạn cash-out lại diễn ra cực nhanh. Toàn bộ tài sản bị rút khỏi giao thức chỉ trong khoảng 12 phút sau khi hacker kích hoạt các giao dịch đã được ký trước.

Dấu vết dẫn tới hacker Triều Tiên

Với sự hỗ trợ của nhóm phản ứng khẩn cấp SEAL 911, Drift cho biết họ có mức độ tin cậy trung bình đến cao rằng chiến dịch này do cùng nhóm hacker nhà nước Triều Tiên đứng sau vụ tấn công Radiant Capital trị giá 50 triệu USD vào tháng 10/2024.

Vụ Radiant trước đó được công ty an ninh mạng Mandiant quy cho nhóm UNC4736 – còn được biết đến với các tên gọi AppleJeus hoặc Citrine Sleet – một tổ chức hacker thân tín với Tổng cục Trinh sát Triều Tiên.

Drift cho biết cả dữ liệu on-chain lẫn phương thức vận hành đều bộc lộ nhiều điểm trùng khớp. Các dòng tiền dùng để chuẩn bị và thử nghiệm cuộc tấn công Drift có thể truy ngược về các địa chỉ từng liên quan đến vụ Radiant. Ngoài ra, các danh tính được sử dụng trong chiến dịch cũng có nhiều đặc điểm trùng lặp với các hoạt động trước đây của các nhóm hacker Triều Tiên.

Tuy nhiên, dự án nhấn mạnh rằng những người trực tiếp xuất hiện tại các hội nghị crypto không phải là công dân Triều Tiên. Các nhóm hacker cấp nhà nước của Bình Nhưỡng thường sử dụng bên trung gian để xây dựng quan hệ và tạo độ tin cậy. Những nhân vật tham gia chiến dịch này thậm chí có hồ sơ nghề nghiệp hoàn chỉnh, lịch sử làm việc công khai và mạng lưới quan hệ đủ để vượt qua các quy trình thẩm định đối tác.

Diễn biến mới cũng cho thấy quy mô ngày càng lớn của các chiến dịch tấn công do các nhóm hacker liên hệ với Triều Tiên thực hiện. Theo các báo cáo an ninh mạng gần đây, Lazarus Group – tổ chức hacker thường bị cáo buộc đứng sau nhiều vụ hack crypto lớn – đã thực hiện tới 18 cuộc tấn công vào các giao thức blockchain chỉ trong ba tháng đầu năm 2026.

Tổng số tiền bị đánh cắp từ các vụ xâm nhập này được cho là đã trở thành một nguồn tài chính quan trọng giúp Bình Nhưỡng né tránh các lệnh trừng phạt quốc tế và hỗ trợ cho chương trình phát triển vũ khí, bao gồm cả vũ khí hạt nhân. Trong giới phân tích crypto, Lazarus thậm chí còn được ví là “quỹ đầu tư mạo hiểm thành công nhất”, xây dựng đế chế hoàn toàn từ các vụ hack và khai thác lỗ hổng trong hệ sinh thái blockchain.

Reportedly:

In 2026 Lazarus made 18 attacks on protocols in 3 months

Stolen funds are funding “North Korea’s Nuclear Weapons”

It’s the most successful venture fund built on hacks

Here is the complete attack timeline 👇 pic.twitter.com/7YJzYrTEJj

— jussy (@jussy_world) April 5, 2026

Cập nhật diễn biến vụ hack

Sau vụ tấn công, Drift đã đóng băng toàn bộ chức năng của giao thức, loại bỏ các ví bị xâm nhập khỏi multisig và đánh dấu các địa chỉ của hacker với các sàn giao dịch cũng như nhà vận hành cầu nối blockchain.

Nhà điều tra on-chain ZachXBT mới đây đã chỉ trích đơn vị phát hành stablecoin USDC Circle phản ứng quá chậm. Theo ông, hacker đã kịp chuyển khoảng 232 triệu USDC từ Solana sang Ethereum thông qua cầu nối CCTP trong vòng 6 giờ mà không có khoản tiền nào bị đóng băng.

1/ Welcome to the Circle $USDC files.

$420M+ in alleged compliance failures since 2022, including fifteen cases of the US-regulated stablecoin issuer taking minimal action against illicit funds. pic.twitter.com/OiWZz5MrVM

— ZachXBT (@zachxbt) April 3, 2026

Không chỉ gây thiệt hại trực tiếp hàng trăm triệu USD, vụ hack Drift còn nhanh chóng tạo ra hiệu ứng dây truyền trong toàn bộ hệ sinh thái DeFi trên Solana. Theo dữ liệu từ các nền tảng phân tích, ít nhất khoảng 20 giao thức khác có liên quan trực tiếp hoặc gián tiếp đến Drift thông qua các pool thanh khoản, vault đầu tư hoặc sản phẩm phái sinh, khiến rủi ro lan truyền gia tăng khi nhà đầu tư bắt đầu rút vốn khỏi các chiến lược liên quan.

Làn sóng rút thanh khoản diễn ra gần như ngay lập tức sau sự cố, kéo hoạt động giao dịch và open interest trên nhiều nền tảng DeFi của Solana giảm mạnh. Sự kiện này cũng làm dấy lên lo ngại về mức độ phụ thuộc chéo giữa các giao thức trong hệ sinh thái.

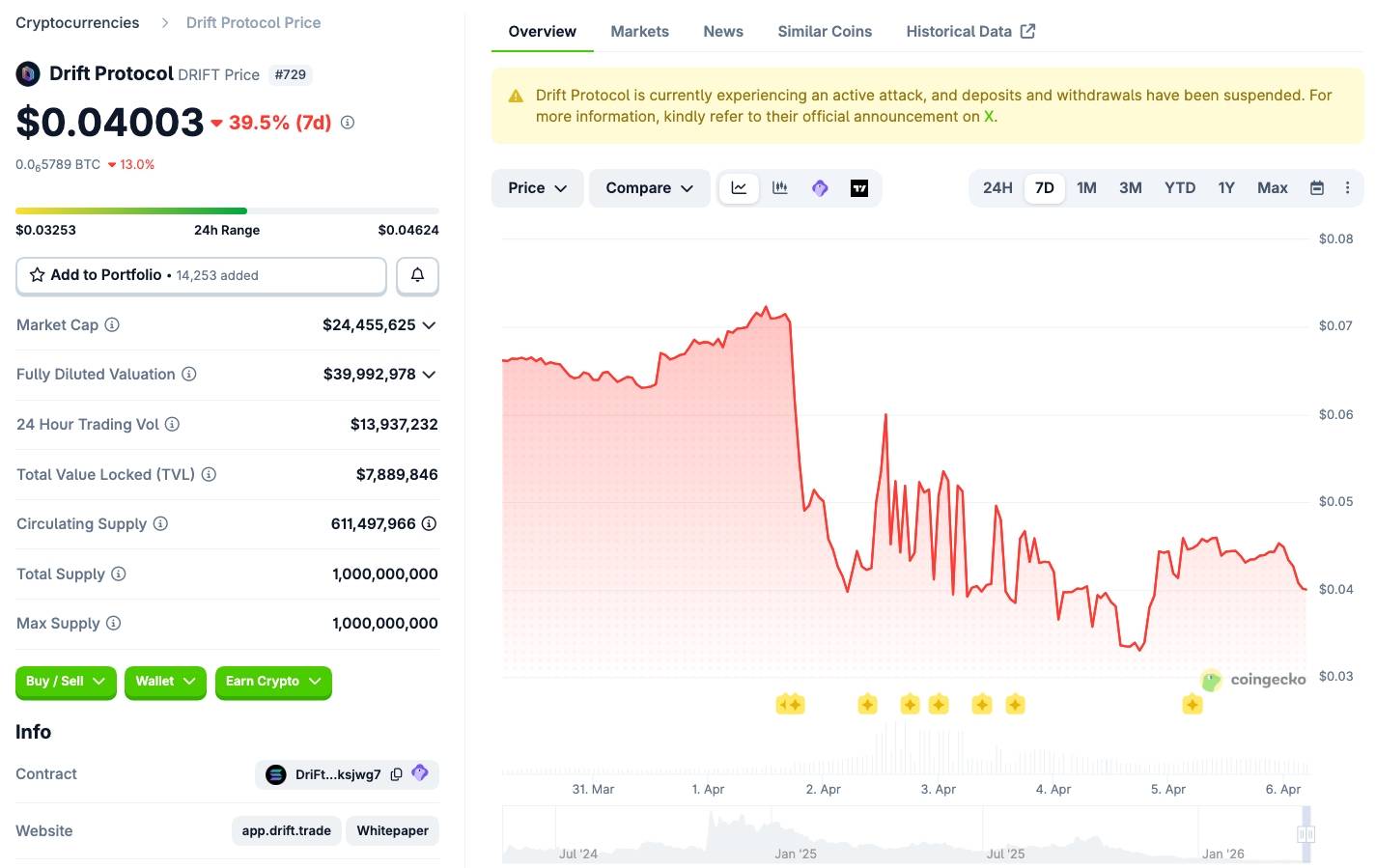

Áp lực bán phản ánh rõ trên thị trường. Token DRIFT lao dốc hơn 40% xuống mức thấp kỷ lục, tổng giá trị khóa (TVL) của giao thức cũng bốc hơi hơn 90% chỉ trong vòng 24 giờ sau sự cố bảo mật. Tác động tâm lý còn lan sang các tài sản khác trong hệ sinh thái, khiến SOL và nhiều token DeFi liên quan chịu áp lực điều chỉnh ngắn hạn.

Biến động giá DRIFT trong 7 ngày gần nhất, ảnh chụp màn hình CoinGecko vào 11:45 AM ngày 06/04/2026

Biến động giá DRIFT trong 7 ngày gần nhất, ảnh chụp màn hình CoinGecko vào 11:45 AM ngày 06/04/2026

Trong nỗ lực thu hồi tài sản, Drift đã gửi thông điệp trực tiếp lên blockchain tới các địa chỉ ví đang nắm giữ số tiền bị đánh cắp, kêu gọi hacker liên hệ để thương lượng khả năng hoàn trả một phần tài sản.

Với quy mô thiệt hại 280 triệu USD, Drift Protocol hiện là vụ hack DeFi lớn nhất từ đầu năm 2026 và là sự cố bảo mật lớn thứ hai trong lịch sử hệ sinh thái Solana, chỉ sau vụ tấn công cầu nối Wormhole 325 triệu USD năm 2022.

>> Xem thêm:

Các chuyên gia an ninh cảnh báo chiến dịch này có thể chưa kết thúc. “Đây có lẽ là cuộc tấn công tinh vi và có mục tiêu rõ ràng nhất mà tôi từng thấy từ các nhóm Triều Tiên trong lĩnh vực crypto,” một nhà nghiên cứu bảo mật tham gia điều tra nhận định, đồng thời cảnh báo nhiều giao thức khác cũng có thể đã bị nhắm tới.

For real though – this is the most elaborate and targeted attack I think I’ve seen perpetrated by DPRK in the crypto space. Recruiting multiple facilitators and then getting them to target specific people in real life at major crypto events is a wild tactic.

— tanuki42 (@tanuki42_) April 5, 2026

Coin68 tổng hợp

Drift Protocol hack tấn công Triều Tiên#Vụ #hack #triệu #USD #Drift #bị #cài #cắm #suốt #tháng #dấu #vết #của #hacker #Triều #Tiên1775459757