Hacker Triều Tiên dùng AI để thao túng nhân sự Zerion, đánh cắp 100.000 USD từ ví nội bộ thay vì nhắm vào lỗ hổng kỹ thuật.

Hacker Triều Tiên dùng AI thao túng nhân sự Zerion, đánh cắp 100.000 USD từ ví nội bộ

Hacker Triều Tiên dùng AI thao túng nhân sự Zerion, đánh cắp 100.000 USD từ ví nội bộ

Báo cáo hậu kiểm do ứng dụng ví crypto Zerion công bố đang thu hút sự chú ý lớn từ cộng đồng khi kẻ tấn công được cho là thuộc nhóm tin tặc Triều Tiên đã sử dụng AI để thao túng tâm lý nhân sự của dự án, thay vì tấn công vào lỗ hổng kỹ thuật như trước đây.

https://t.co/SOCjuk0VZi

— Zerion (@zerion) April 14, 2026

Tấn công vào yếu tố con người thay vì smart contract

Cụ thể, kẻ tấn công đã thực hiện một chiến dịch social engineering có sự hỗ trợ của AI nhắm vào một thành viên trong đội ngũ dự án. Cuộc tấn công không diễn ra trong thời gian ngắn mà là một quá trình có chủ đích, được chuẩn bị kỹ lưỡng nhằm tạo dựng lòng tin trước khi xâm nhập. Zerion cho biết:

“Đây là một cuộc tấn công có chủ đích, được chuẩn bị kỹ lưỡng bởi một nhóm có nguồn lực mạnh. AI đang thay đổi cách thức các mối đe dọa mạng hoạt động.”

Ngay khi phát hiện sự cố, Zerion đã lập tức khóa toàn bộ hạ tầng triển khai để ngăn nguy cơ hacker phát tán mã độc. Tất cả private key và thông tin đăng nhập có nguy cơ bị lộ đều được thay mới, các tài khoản multisig cũng được chỉnh sửa lại.

Đội ngũ cũng tiến hành rà soát toàn bộ thiết bị của nhân viên nhằm phát hiện phần mềm độc hại tương tự, đồng thời đánh giá lại toàn bộ các điểm truy cập quan trọng.

Song song đó, Zerion phối hợp với các đối tác bảo mật như Blockaid, ZeroShadow và ChainPatrol để truy vết dòng tiền, xác định và báo cáo các địa chỉ ví liên quan đến cơ quan chức năng.

Tổng thiệt hại từ vụ việc được xác nhận vào khoảng 100.000 USD, chủ yếu đến từ các ví nóng nội bộ của Zerion.

Zerion khẳng định không có tài sản người dùng nào bị ảnh hưởng nhờ mô hình self-custodial. Các ứng dụng mobile, extension, hệ thống backend, API và các dịch vụ nội bộ đều an toàn, các kênh truyền thông của Zerion cũng không bị hacker kiểm soát.

Chiến thuật thao túng bằng AI của hacker Triều Tiên đã được cảnh báo từ trước đó

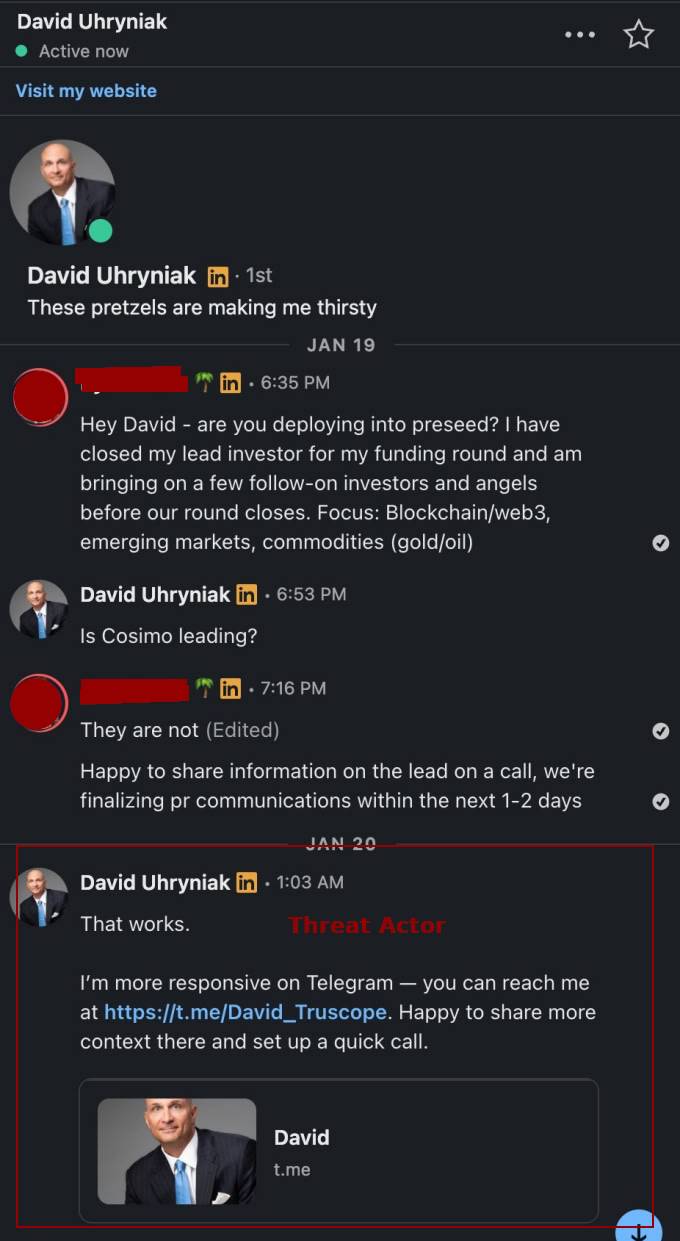

Đáng chú ý, phương thức tấn công trong vụ Zerion có nhiều điểm tương đồng với các chiến dịch mà tổ chức bảo mật SEAL từng cảnh báo về nhóm hacker UNC1069, được cho là có liên hệ với Triều Tiên.

Nhóm này thường thực hiện các chiến dịch lừa đảo kéo dài nhiều tuần, tiếp cận mục tiêu một cách từ từ và có kế hoạch rõ ràng nhằm xây dựng lòng tin trước khi ra tay.

Hacker thường không tiếp cận nạn nhân một cách bất ngờ, mà giả làm người quen như đối tác, đồng nghiệp hoặc tổ chức uy tín trên Telegram, LinkedIn hay Slack. Thậm chí, chúng có thể dùng chính các tài khoản có liên hệ đã bị hack trước đó để tiếp tục cuộc trò chuyện, khiến mọi thứ trông rất thật và khó bị nghi ngờ.

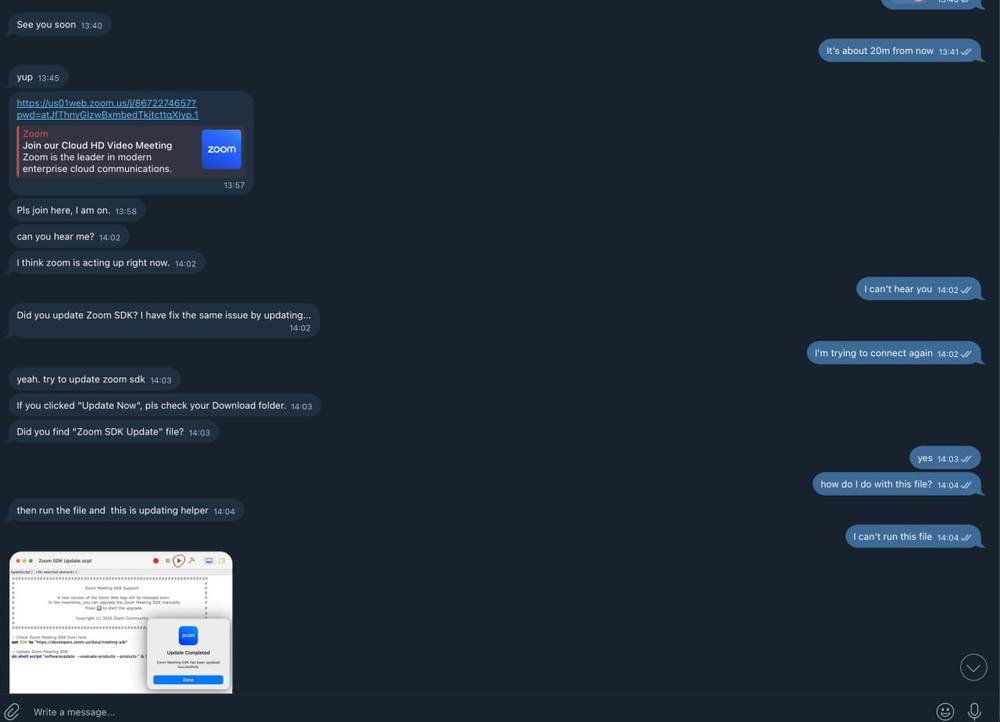

Sau khi tạo dựng được sự tin tưởng, hacker sẽ chủ động đề xuất một cuộc họp trực tuyến, thường được lên lịch trước vài ngày hoặc thậm chí vài tuần để tạo cảm giác tự nhiên. Đường link tham gia cuộc họp thường giả mạo Zoom hoặc Microsoft Teams được gửi sát giờ hẹn.

Giao diện của các cuộc họp này được thiết kế gần như giống hệt bản thật, thậm chí có thể hiển thị video của người bị giả mạo được tạo hoặc chỉnh sửa bằng AI từ các nội dung công khai trước đó.

Trong quá trình gọi, nạn nhân thường được thông báo gặp lỗi âm thanh và được hướng dẫn khắc phục bằng cách tải một tệp, chạy lệnh trên terminal hoặc cấp quyền truy cập.

Khi thực hiện các thao tác trên, nạn nhân vô tình cài đặt mã độc, cho phép hacker thiết lập kết nối tới hệ thống điều khiển từ xa, đánh cắp dữ liệu và duy trì quyền truy cập lâu dài.

Trong trường hợp của Zerion, chính phương thức này đã giúp hacker chiếm quyền truy cập vào thiết bị của một nhân sự, từ đó lấy được các phiên đăng nhập đang hoạt động, thông tin xác thực và private key của một số ví nóng nội bộ.

Diễn biến mới cũng cho thấy quy mô ngày càng lớn của các chiến dịch tấn công do các nhóm hacker liên hệ với Triều Tiên thực hiện. Theo các báo cáo an ninh mạng gần đây, Lazarus Group – tổ chức hacker thường bị cáo buộc đứng sau nhiều vụ hack crypto lớn – đã thực hiện tới 18 cuộc tấn công vào các giao thức blockchain chỉ trong ba tháng đầu năm 2026.

Gần đây nhất, Drift Protocol – sàn Perp DEX hàng đầu trên Solana – đã bị hacker Triều Tiên tấn công kết hợp social engineering và lỗ hổng kỹ thuật trong smart contract để bòn rút số tiền khổng lồ lên đến hơn 270 triệu USD.

Coin68 tổng hợp

hacker Zerion AI Triều Tiên#Hacker #Triều #Tiên #dùng #thao #túng #nhân #sự #Zerion #đánh #cắp #USD #từ #ví #nội #bộ1776247011